Авс расшифровка: Как расшифровывается авс? Значения аббревиатур и сокращений на сайте klmn.price-review.ru

РазноеЧто означает AVS? -определения AVS

Вы ищете значения AVS? На следующем изображении вы можете увидеть основные определения AVS. При желании вы также можете загрузить файл изображения для печати или поделиться им со своим другом через Facebook, Twitter, Pinterest, Google и т. Д. Чтобы увидеть все значения AVS, пожалуйста, прокрутите вниз. Полный список определений приведен в таблице ниже в алфавитном порядке.

Основные значения AVS

На следующем изображении представлены наиболее часто используемые значения AVS. Вы можете записать файл изображения в формате PNG для автономного использования или отправить его своим друзьям по электронной почте.Если вы являетесь веб-мастером некоммерческого веб-сайта, пожалуйста, не стесняйтесь публиковать изображение определений AVS на вашем веб-сайте.Все определения AVS

Как упомянуто выше, вы увидите все значения AVS в следующей таблице. Пожалуйста, знайте, что все определения перечислены в алфавитном порядке.

Что означает AVS в тексте

В общем, AVS является аббревиатурой или аббревиатурой, которая определяется простым языком. Эта страница иллюстрирует, как AVS используется в обмена сообщениями и чат-форумах, в дополнение к социальным сетям, таким как VK, Instagram, Whatsapp и Snapchat. Из приведенной выше таблицы, вы можете просмотреть все значения AVS: некоторые из них образовательные термины, другие медицинские термины, и даже компьютерные термины. Если вы знаете другое определение AVS, пожалуйста, свяжитесь с нами. Мы включим его во время следующего обновления нашей базы данных. Пожалуйста, имейте в информации, что некоторые из наших сокращений и их определения создаются нашими посетителями. Поэтому ваше предложение о новых аббревиатур приветствуется! В качестве возврата мы перевели аббревиатуру AVS на испанский, французский, китайский, португальский, русский и т.

Что означает слово ABS? Расшифровка АБС.

Три буквы — ABS.

В переводе с английского АВS означает система антиблокировки. Ее основной функцией считается предупреждение блокировки колес автомобиля при процессе торможения, и при этом сохранение управляемости и устойчивости. Данную систему в современном производстве автомобилей применяют многие компании.В основе действия АВС лежит нажатие водителя на педаль тормоза. После этого действия тормозная жидкость поступает в систему и происходит реакция на все необходимые для торможения колес механизмы.

Что означает?

1. Надписи на АКБ

теория и практика — PowerBranding.ru

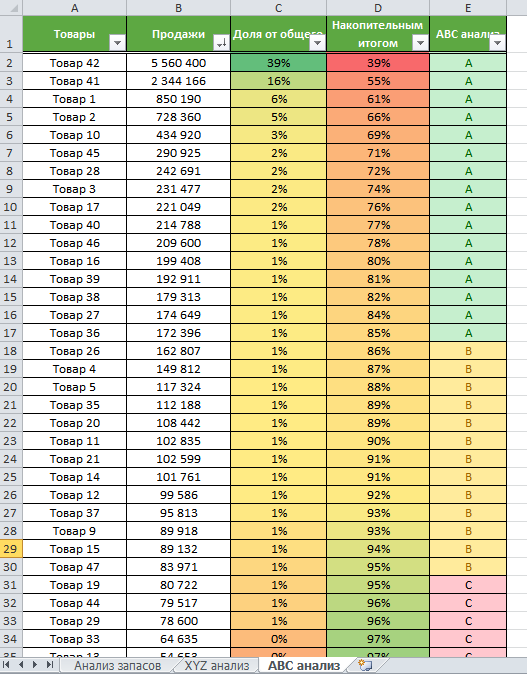

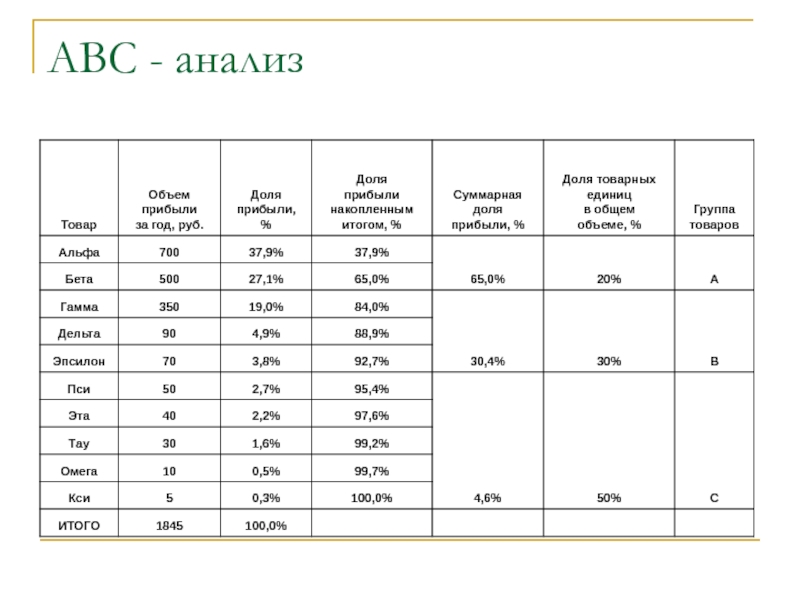

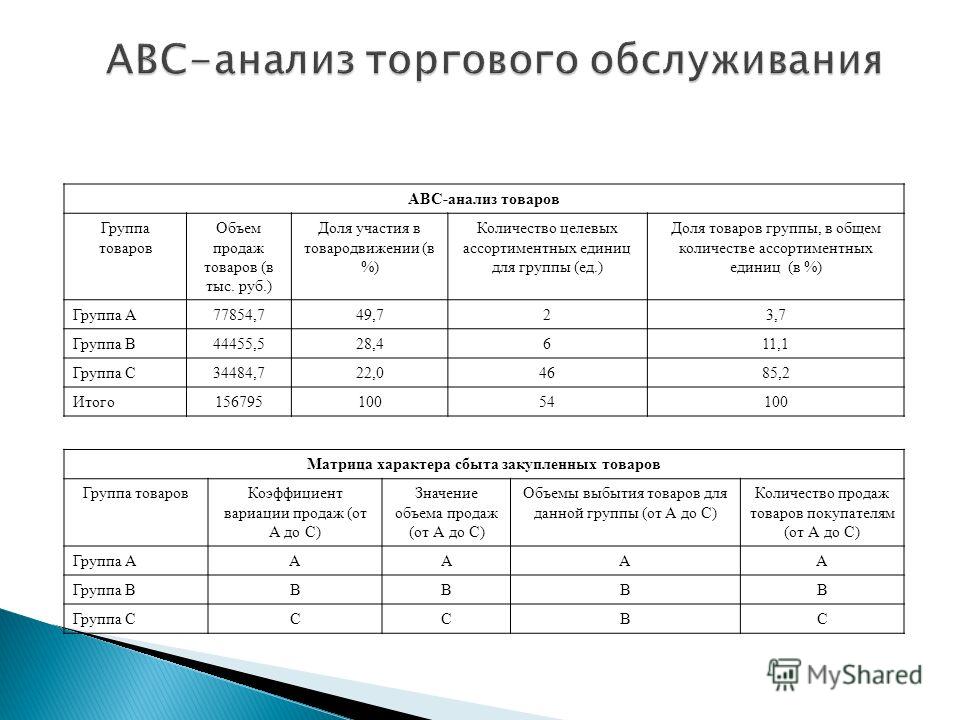

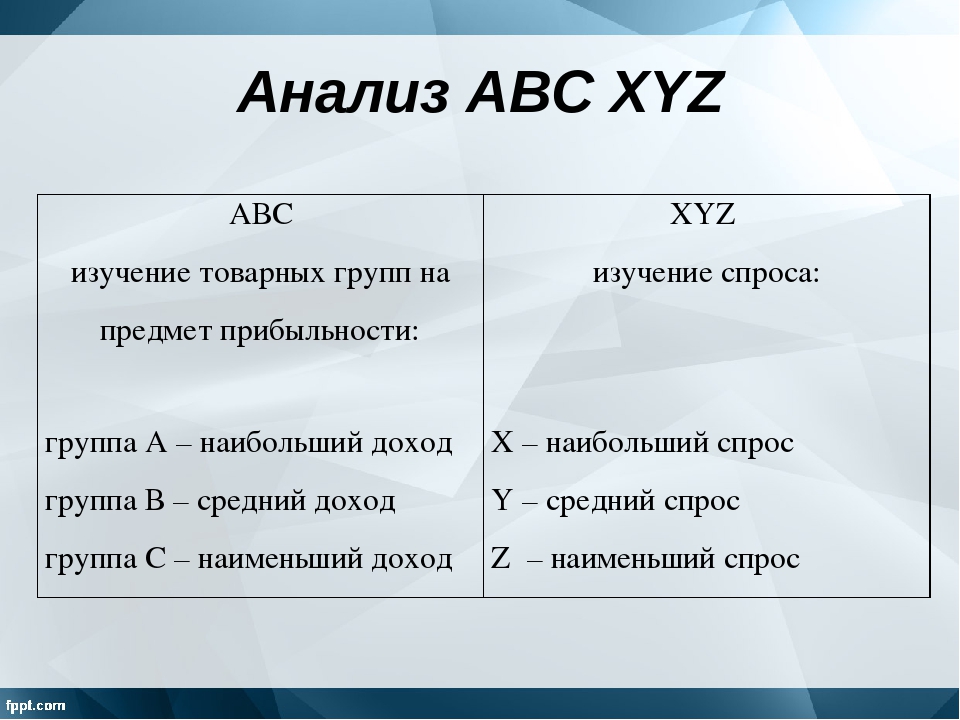

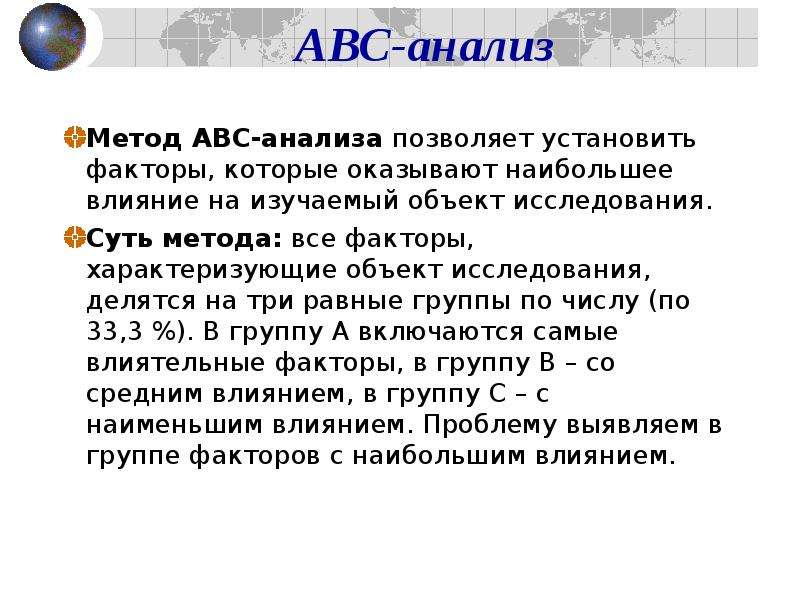

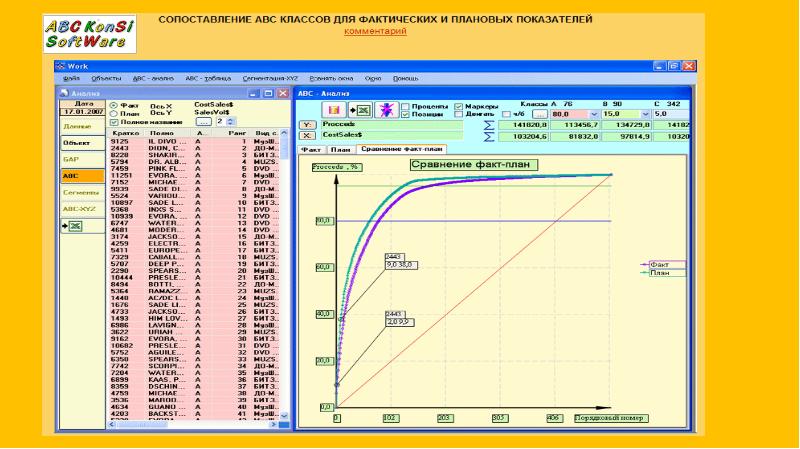

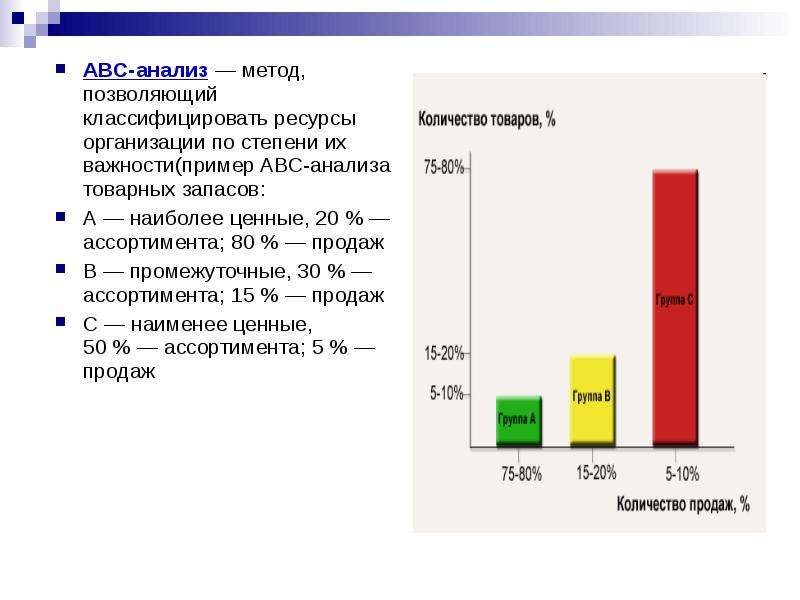

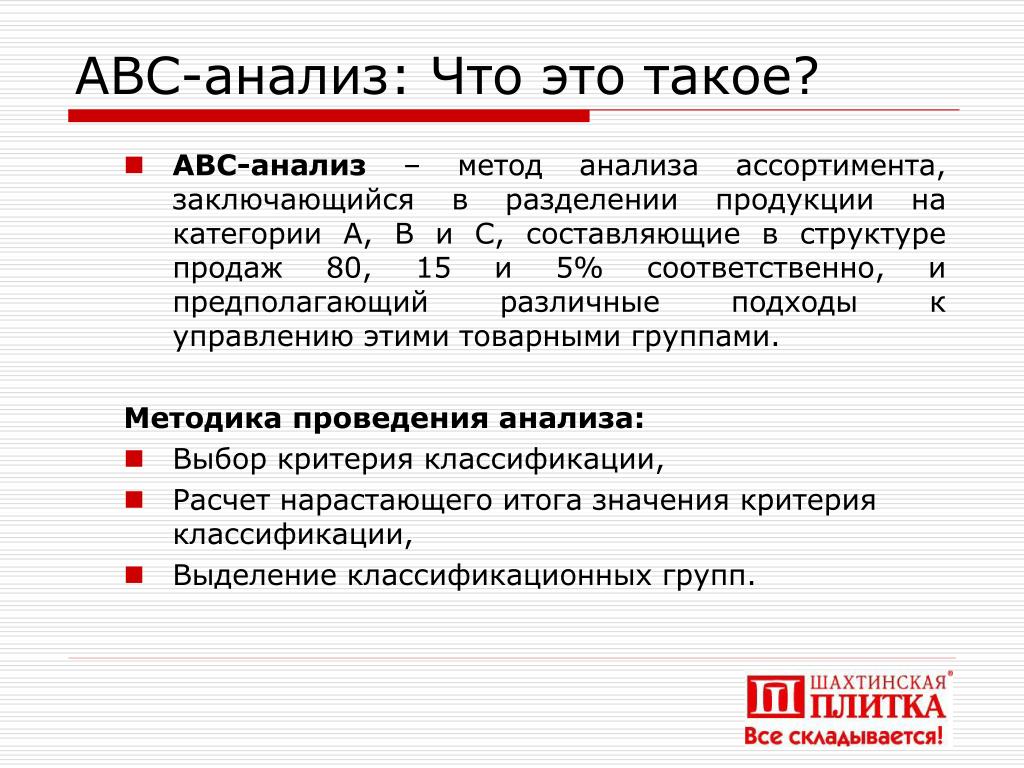

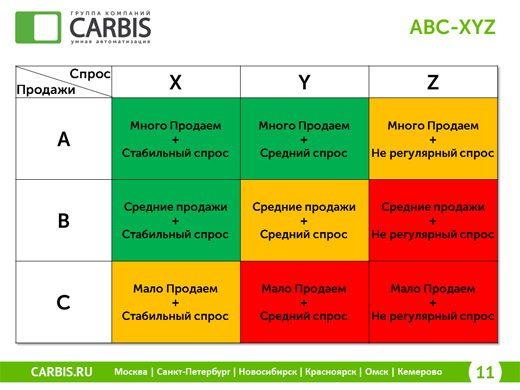

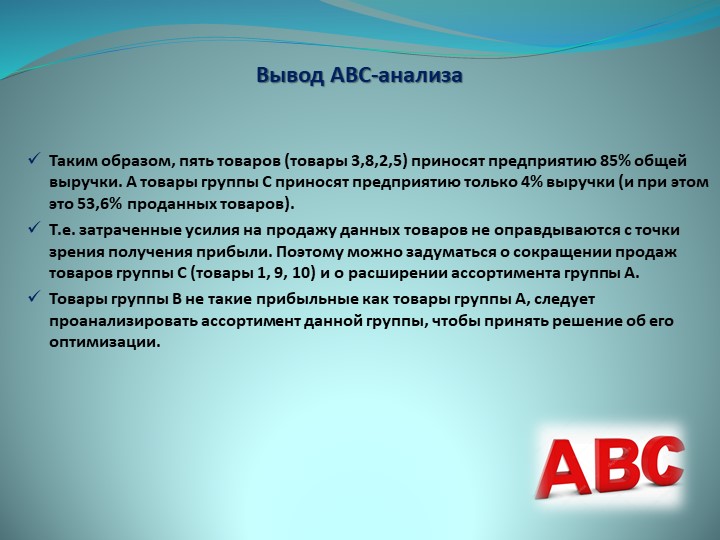

АВС-анализ (ABC-analysis) — метод, позволяющий определить наиболее значимые ресурсы компании с точки зрения валовых продаж и валовой прибыли.

В маркетинге наиболее востребованным является АВС-анализ ассортимента. Проводится как для отдельного бренда, так и в целом для компании. Метод позволяет определить нерентабельные или низко-рентабельные группы товаров, своевременно улучшить и оптимизировать ассортиментный портфель.

Оглавление:

- АВС-анализ: Описание метода

- АВС-анализ: Границы основных групп

- Виды АВС-анализа

- АВС-анализ: основные выводы

Описание метода

Цель ABC анализа– простое, удобное и наглядное ранжирование любых ресурсов с точки зрения их вклада в прибыль или продажи. Благодаря такому ранжированию можно правильно расставить приоритеты деятельности, сфокусировать использование ограниченных ресурсов компании (трудовые, временные, инвестиции и т.

- Периодичность проведения АВС анализа: как минимум 1 раз в год, чтобы стратегически, на ежеквартальной основе.

Для принятия стратегически верных решений результаты данного метода рекомендуется смотреть в динамике за несколько периодов. Ежемесячный анализ проводить можно, но данный промежуток времени слишком мал для реализации принятых решений и слишком мал для отслеживания динамики ситуации

- Преимущества АВС-анализа: универсальность, простота и наглядность.

- Ограничения АВС-анализа: метод слишком математичен, иногда может не учитывать стратегические цели компании.

Например: развивающиеся категории всегда будут в категории «С», так как в краткосрочном периоде будут иметь минимальный вклад в продажи/прибыль компании

Вы знаете теорию и вам нужна только практика?

Читайте наш готовый пример АВС анализа ассортимента компании с шаблоном в Excel.

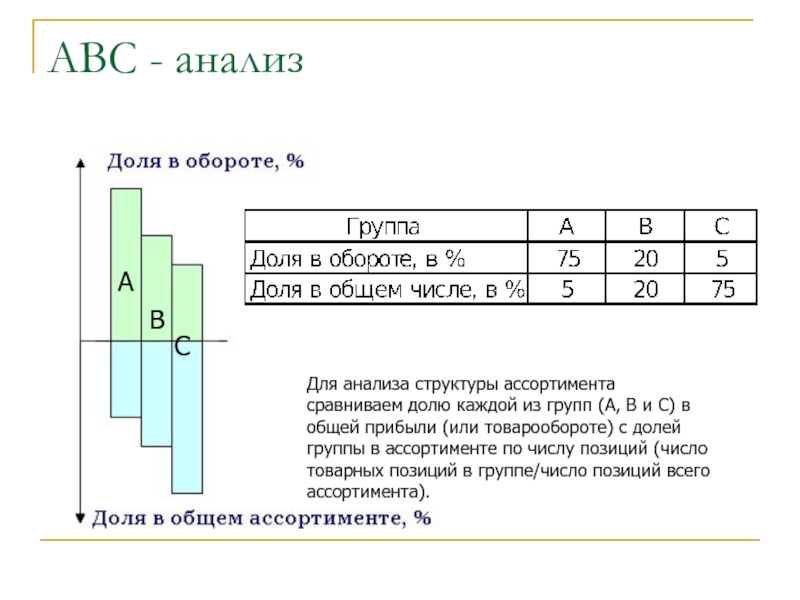

Границы основных групп

В основе метода АВС-анализа лежит «Правило Парето», которое звучит следующим образом: 20% усилий обеспечивают 80% результата.

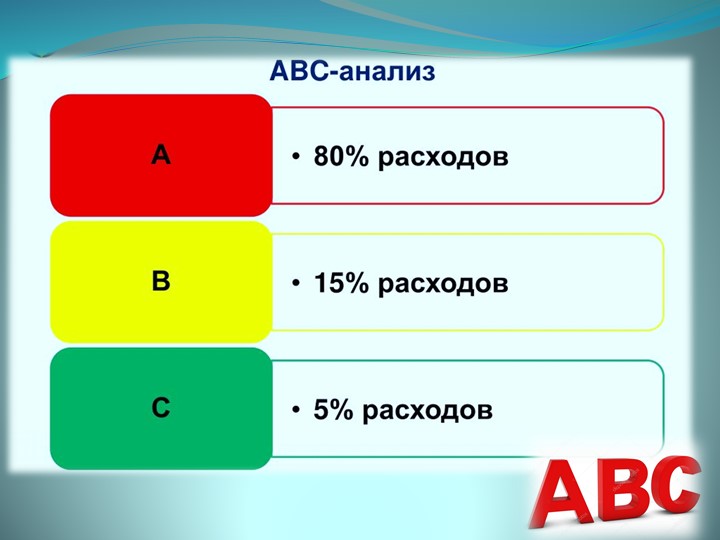

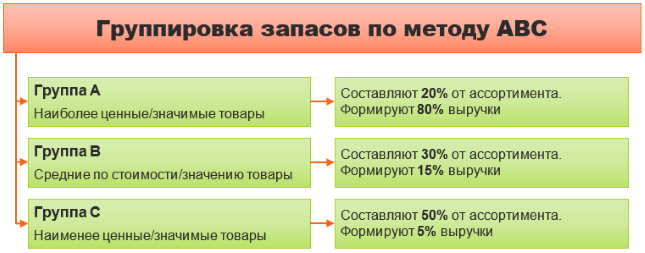

Метод строится по принципу классификации анализируемых ресурсов на 3 группы А, В и С:

- А -группа: обеспечивает 80% продаж/прибыли, обычно составляет 15-20% от всех ресурсов

- В –группа: обеспечивает 15% продаж/прибыли , обычно составляет 35-20% от всех ресурсов

- С-группа: обеспечивает 5% продаж/прибыли , обычно составляет 50-60% от всех ресурсов

Границы групп 80%-15%-5% могут изменяться и могут устанавливаться индивидуально каждой компанией.

Какой показатель ставить в основу АВС анализа – прибыль или валовые продажи – также решать исполнителю анализа. В каждом отдельном случае все зависит от целей анализа.

Например, цель звучит следующим образом — компании необходимо увеличить рентабельность в короткие сроки. В таком случае целесообразно проводить анализ, отталкиваясь от вклада каждой позиции в общую прибыль.

Может быть другая цель : сфокусировать сбытовые усилия на самых продаваемых товарах –в таком случае целесообразнее выбрать валовые продажи.

Виды АВС-анализа

Методика АВС анализа имеет широкое применение в различных отраслях и видах деятельности благодаря своей универсальности. Может использоваться в стратегическом и тактическом управлении, планировании и бюджетировании, логистике и управлении запасами компании. Разновидности АВС-анализа:

- АВС-анализ товаров отдельного бренда или всего ассортимента компании

- АВС-анализ запасов компании

- АВС-анализ сырья и любых закупаемых материалов

- АВС-анализ клиентов или групп потребителей

- АВС-анализ поставщиков

- АВС-анализ эффективности работы подразделений и анализ трудовых ресурсов

- АВС-анализ бюджета. инвестиций или любых затрат

Какие выводы можно сделать на основе АВС анализа

После разделения всех товаров на группы АВС, формируются решения относительно каждой товарной группы. Основные направления выводов, которые могут быть сделаны в результате проведения АВС-анализа:

Основные направления выводов, которые могут быть сделаны в результате проведения АВС-анализа:

1 Группа А – самые важные ресурсы, локомотивы компании, приносят максимальную прибыль или продажи. Компания будет нести большие потери при резком снижении эффективности данной группы ресурсов, а следовательно, ресурсы группы А должны жестко контролироваться, четко прогнозироваться, часто мониториться, быть максимально конкурентоспособными и не терять свои сильные стороны.

На данную группу ресурсов должны быть выделены максимальные инвестиции, лучшие ресурсы. Успехи группы А должны быть проанализированы и максимально транслироваться на другие категории.

2 группа В – группа ресурсов , которые обеспечивают хорошие стабильные продажи/ прибыль компании. Данные ресурсы также важны для компании, но могут модерироваться более спокойными и умеренными темпами.

Данные ресурсы обычно являются «дойными коровами», относительно стабильны в краткосрочной перспективе. Инвестиции в данный вид ресурсов компании не значительны и необходимы только для поддержания существующего уровня.

Инвестиции в данный вид ресурсов компании не значительны и необходимы только для поддержания существующего уровня.

3 группа С – наименее важная группа в компании. Обычно ресурсы группы С тянут компанию вниз или не приносят дохода.При анализе данной группы необходимо быть очень внимательным и в первую очередь понять причину низкого вклада.

Подготовлено с использованием источника: P. Gopalakrishnan,M. SundaresanMaterials Management: An Integrated Approach, 2004

Готовые решения

У нас есть готовый шаблон, с помощью которого вы с легкостью сможете применить теоретические знания данной статьи на практике. Скачать пример пример для проведения АВС-анализа ассортимента можно в разделе «Полезные шаблоны по маркетингу».

Твитнуть Please enable JavaScript to view the comments powered by Disqus. comments powered byABC-анализ меню ресторана — Poster

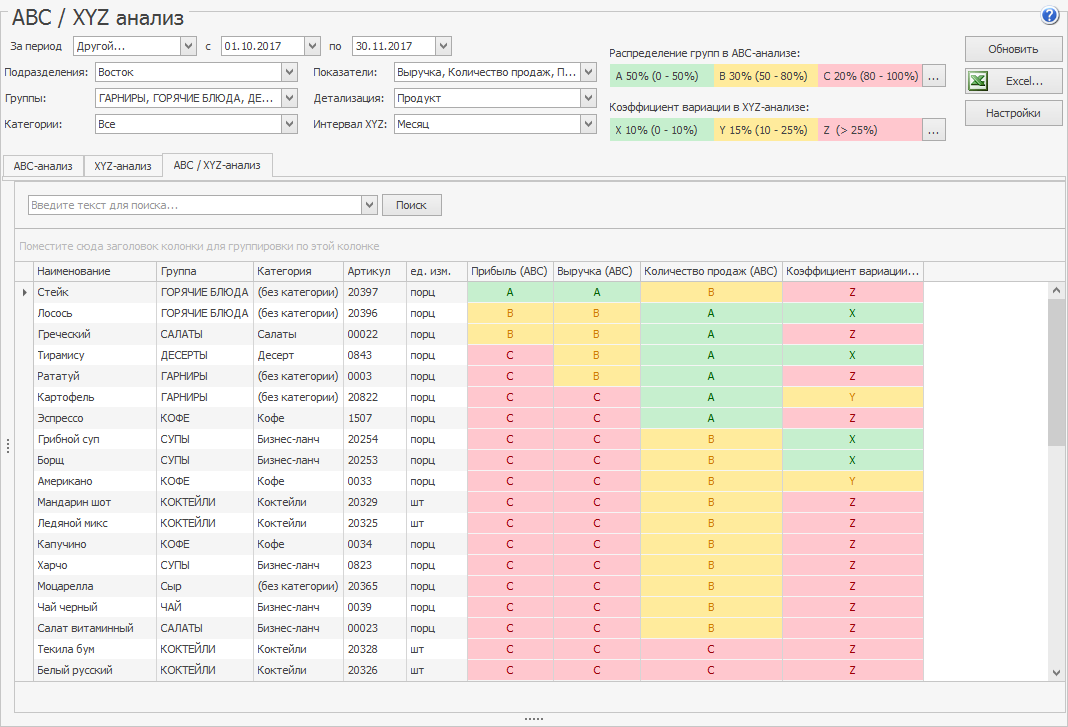

Основная задача любого бизнеса — увеличить прибыль. В общепите это можно сделать разными методами: расширить заведение, пересмотреть цены и меню и т.д. Самый эффективный способ поднять прибыль, не меняя ничего кардинально, — провести анализ меню ресторана. Для этого лучше использовать профессиональные инструменты, например, ABC-анализ блюд в программе учета.

В общепите это можно сделать разными методами: расширить заведение, пересмотреть цены и меню и т.д. Самый эффективный способ поднять прибыль, не меняя ничего кардинально, — провести анализ меню ресторана. Для этого лучше использовать профессиональные инструменты, например, ABC-анализ блюд в программе учета.

Что такое ABC анализ в ресторане и для чего он нужен будем разбираться в этой статье на примере ABC-анализа меню ресторана. Каждый современный ресторан обладает достаточно обширным меню. И смело можно сказать, что далеко не каждая его позиция продается успешно и пользуется среди клиентов одинаковым спросом. Это хорошо видно при просмотре статистики в облачной системе автоматизации ресторана Poster. Владелец ресторана видит, что, например, лосось в фольге продается 30 раз в месяц. Но не раз в день, а совершенно по-разному.

Естественно для приготовления лосося нужны ингредиенты, которые быстро портятся. Так может вычеркнуть из меню это блюдо? А если ваш постоянный клиент тратит за неделю в вашем ресторане 5 000 гривен, и каждый раз заказывает лосося. И если ингредиенты для приготовления лосося применяются для приготовления еще нескольких блюд меню? Теперь вы уже сомневаетесь, ведь не все так просто?

И если ингредиенты для приготовления лосося применяются для приготовления еще нескольких блюд меню? Теперь вы уже сомневаетесь, ведь не все так просто?

Для решения подобных проблем и существует ABC-анализ меню кафе, который предприниматель ресторана обязан проводить по трем центральным параметрам. Это: количество продаж, объем продаж и маржинальная прибыль. Анализ нужно проводить за конкретный период, за квартал, например.

Основа АВС анализа — это принцип Парето. Метод АВС анализа делит блюда на 3 группы. Первая группа «А», это блюда пользующиеся спросом, и приносящие ресторану до 80% выручки. Вторая группа «В», это 15%, и третья группа — это группа «С», которая приносит всего 5% выручки.

То есть АВС анализ помогает увидеть насколько ценно конкретное блюдо, ведь обыкновенный рыбный крем суп может приносить ресторану 15% продаж, но при этом давать небольшую прибыль из-за высокой стоимости форели и небольшой наценки ресторана. А также понять, выгодно ли продавать в ресторане низко маржинальное блюдо с хорошим спросом и стоит ли вычеркивать те блюда, которые продаются реже, но прибыли приносят гораздо больше. Ресторатор благодаря ABC-анализу сможет грамотно оптимизировать ТТК блюд современного меню ресторана для повышения эффективности управления рестораном.

Ресторатор благодаря ABC-анализу сможет грамотно оптимизировать ТТК блюд современного меню ресторана для повышения эффективности управления рестораном.

В основе анализа АВС заложен принцип Парето, согласно которому 20% блюд (усилий) приносят 80% прибыли (оборота). Согласно итогам квартала каждое блюдо из меню ресторана относится к одной из 3 групп. Группа «А» – это наиболее ценные позиции, которые обеспечивают ресторану самую большую прибыль в 80%. Это выручки и блюда с низким показателем фудкоста. Во второй группе находятся средне значимые позиции, то есть выручки и блюда с высоким показателем фудкоста. Ну и 3 группа – это позиции с наименьшей ценностью, то есть выручки и блюда с высоким показателем фудкоста.

В группу блюдо определяется благодаря коммерческой ценности по отношению совокупности всех анализируемых позиций. Разберем как сделать авс анализ в ресторане на примере напитков.

Менее прибыльные напитки — Fanta и Sprite 0.33 мл. Их категория «АСС», этого говорит о том напитки хорошо покупают, но они приносят меньше прибыли, чем, например, «Чай имбирный», который готовится в кафе. Напитки, на которых кафе зарабатывает меньше, можно заменить. Как вариант в этом случае — заменить напитки в банках по 0.33 мл на напитки в бутылках по 1 литру. Так их можно будет продавать на разлив в стаканах и дополнительно использовать в составе коктейлей.

Напитки, на которых кафе зарабатывает меньше, можно заменить. Как вариант в этом случае — заменить напитки в банках по 0.33 мл на напитки в бутылках по 1 литру. Так их можно будет продавать на разлив в стаканах и дополнительно использовать в составе коктейлей.

Система учета для кафе, баров и ресторанов

Подключите Poster, чтобы ускорить продажи, наладить складской и финансовый учет

В программе Poster ABC анализ блюд работает по тому же принципу Парето — блюда делятся на три категории в зависимости от: количества продаж, выручки и прибыли.

Категория «ААА» — товары и блюда с низкой себестоимостью, которые приносят больше всего прибыли и часто продаются. Товары из категории «АВВ» продаются часто, но выручка и прибыль от них меньше. Категория «АСС» — напитки, которые хорошо продаются, но совсем не выгодны для кафе, такие товары лучше заменить на что-то более дешевое по цене закупки. В таблице может быть 27 вариантов категорий, что помогает подробно анализировать продажи и влиять на показатели, чтобы поднять прибыль.

Категория «АСС» — напитки, которые хорошо продаются, но совсем не выгодны для кафе, такие товары лучше заменить на что-то более дешевое по цене закупки. В таблице может быть 27 вариантов категорий, что помогает подробно анализировать продажи и влиять на показатели, чтобы поднять прибыль.

В результате ABC-анализа меню собственник может скорректировать себестоимость и цену на блюда и товары. Если товар находится в категории А по продажам, но по прибыли в категории С, это значит, что на него лучше поднять цену или переработать состав, использовав более дешевые ингредиенты. Также можно договориться с поставщиками о скидке на товары и ингредиенты, чтобы повысить маржиналость блюд.

ABC-медицина

Для постановки или уточнения диагноза часто используются исследования с применением рентгена. Ортопантомография или внутриротовая дентальная рентгенография позволяют оценить состояние челюстно-лицевой зоны лишь в двух областях. Более информативным является 3D-изображение (объемное), которое можно получить с помощью дентальной компьютерной томографии.

Если Вы хотите сделать рентген зуба с применением современных технологий диагностики, мы предлагаем Вам пройти КТ челюсти в клиниках сети «ABC-Медицина». Для обследования используется передовое оборудование, что гарантирует точность результатов. По Вашему желанию врач может сделать подробную расшифровку снимка рентгена зубов.

Показания к КТ

- Планирование установки имплантов.

- Определение количества корневых каналов и корней зубов.

- Оценка воспалительных изменений костной ткани.

- Оценка качества пломбирования каналов корней.

- Определение степени тяжести заболевания десен.

- Диагностика патологий развития зубочелюстного аппарата.

- Оценка переломов корней зубов.

- Оценка тяжести переломов челюстно-лицевой зоны.

- Выявление новообразований и воспалительных заболеваний придаточных пазух носа.

Проведение процедуры

Чтобы сделать рентген зубов, пациент должен лечь на специальный передвижной стол, который в процессе КТ челюсти будет находиться внутри кольцевой (основной) части томографа. При сканировании кольцо вращается вокруг стола, а он немного передвигается в горизонтальной плоскости. При этом пациент должен быть неподвижен. КТ челюсти – абсолютно безболезненная процедура. Если в процессе исследования у пациента возникают какие-либо жалобы, он может сообщить об этом врачу с помощью двусторонней системы связи. Рентген зубов также проводится в положении сидя. При этом вокруг головы пациента вращается специальная трубка с плоским датчиком. В течение 20-30 секунд сканирования аппарат делает порядка 600 снимков. В целом продолжительность обследования составляет около 5 минут.

При сканировании кольцо вращается вокруг стола, а он немного передвигается в горизонтальной плоскости. При этом пациент должен быть неподвижен. КТ челюсти – абсолютно безболезненная процедура. Если в процессе исследования у пациента возникают какие-либо жалобы, он может сообщить об этом врачу с помощью двусторонней системы связи. Рентген зубов также проводится в положении сидя. При этом вокруг головы пациента вращается специальная трубка с плоским датчиком. В течение 20-30 секунд сканирования аппарат делает порядка 600 снимков. В целом продолжительность обследования составляет около 5 минут.

В некоторых случаях может потребоваться проведение КТ с контрастом. Тогда перед рентгеном зубов (челюсти) пациенту вводят внутривенно специальное вещество, что обеспечивает более четкое изображение на снимках.

Преимущества КТ челюсти

Высокая точность результатов рентгена. С помощью 3D-снимка зубов можно четко определить толщину и высоту костной ткани, а также любые отклонения от нормы в строении челюсти. Это позволяет врачу определить зону поражения или область развития патологии.

Это позволяет врачу определить зону поражения или область развития патологии.

Лучевая безопасность исследования. Облучение пациента при использовании современного оборудования для рентгена практически отсутствует (его можно сопоставить с обычным панорамным снимком). Это становится возможным за счет технологии КТ, которая предполагает получение объемного изображения за счет применения конусно-лучевой трубки.

Высокая информативность результатов. Трехмерная реконструкция изображения позволяет получить максимум информации о строении челюсти. 3D-снимок зубов дает возможность точно поставить диагноз и назначить эффективную терапию или профилактические меры.

ПРАЙС НА УСЛУГИ

Чтобы пройти КТ нижней челюсти или всего зубочелюстного аппарата, позвоните по + 7 (495) 223-38-83. Вы также можете записаться на обследование, заполнив специальную форму на сайте.

цены, запись онлайн, адреса, отзывы на Meds.

ru Сеть клиник Клиника Семейная

ru Сеть клиник Клиника СемейнаяВ клинике «Семейная» на Университете предлагаются услуги по комплексному и изолированному лечению широкого спектра расстройств у всех членов семьи. Основное направление работы медцентра — оказание медицинской помощи пациентам любого возраста.

- 2800 ЭКГ с нагрузкой

- 1300 Электрокардиография (ЭКГ) с расшифровкой

- 600 Снятие ЭКГ (без интерпретации и описания)

- 700 Интерпретация ЭКГ с описанием

- Смотреть прайс-лист клиники →

Записаться на прием

Для записи в любой филиал клиники звоните по телефону: +7 (499) 685-18-13 Сеть клиник АВС-МедицинаАВС-медицина на проспекте Вернадского – многопрофильная клиника, предоставляющие услуги по диагностике и лечению широкого спектра патологий. В медицинском центре работают доктора отдельных специализаций, косметологи, физиотерапевты, психологи. Для постановки или уточнения заболевания пациенту доступна лаборатория клинической и функциональной диагностики. В клинике проводят и малоинвазивные хирургические манипуляции.

В медицинском центре работают доктора отдельных специализаций, косметологи, физиотерапевты, психологи. Для постановки или уточнения заболевания пациенту доступна лаборатория клинической и функциональной диагностики. В клинике проводят и малоинвазивные хирургические манипуляции.

Записаться на прием

Для записи в любой филиал клиники звоните по телефону: +7 (499) 685-18-13 Сеть клиник АВС-МедицинаКлиника «ABC-медицина» в Раменках предоставляет широкий спектр медицинских услуг для людей любого возраста на высоком уровне с возможностью вызова врача на дом. Каждый пациент может оформить медицинскую книжку, справки, листы.

Каждый пациент может оформить медицинскую книжку, справки, листы.

Записаться на прием

Для записи в любой филиал клиники звоните по телефону: +7 (499) 685-18-13 Сеть клиник Многопрофильный медицинский центр Доктор с ВамиМногопрофильный медицинский центр «Доктор с Вами» специализируется на диагностике и лечении различных заболеваний. Также в клинике можно пройти медкомиссию и получить необходимые медицинские справки, в том числе в ГИБДД, учебное заведение, для работы и др.

Также в клинике можно пройти медкомиссию и получить необходимые медицинские справки, в том числе в ГИБДД, учебное заведение, для работы и др.

Записаться на прием

Для записи в любой филиал клиники звоните по телефону: +7 (499) 685-18-13Диагностический центр Хеликс на Вавилова специализируется на проведении широкого ряда лабораторных исследований на выявление аллергии, мочеполовых инфекций, паразитарных и грибковых заболеваний. Образцы для анализа отбирают специалисты высокого класса.

Образцы для анализа отбирают специалисты высокого класса.

Записаться на прием

Для записи в клинику звоните по телефону: +7 (499) 685-18-13 Сеть клиник МЕДИЦИНСКИЙ ЦЕНТР «НЕБОЛИТ»Варшавское шоссеМедицинский центр «НЕБОЛИТ» на Ленинском входит в сеть Андреевских больниц, оказывает диагностико-терапевтические услуги пациентам любого возраста. Врачи медицинского учреждения имеют высшую категорию квалификации, среди них кандидаты наук в области медицины. Широкий выбор детских и взрослых специалистов гарантирует качественное лечение по различным направлениям медицины.

Врачи медицинского учреждения имеют высшую категорию квалификации, среди них кандидаты наук в области медицины. Широкий выбор детских и взрослых специалистов гарантирует качественное лечение по различным направлениям медицины.

- 1550 Регистрация электрокардиограммы (с расшифровкой) (дети)

- 700 Расшифровка, описание и интерпретация электрокардиографических данных

- 1200 Регистрация электрокардиограммы с дополнительными 3 каналами (с расшифровкой)

- 700 Регистрация электрокардиограммы (с физической, ортостатической нагрузкой, длинная лента (под наблюдением врача) 1 проба) (дети)

- 700 Регистрация электрокардиограммы

- Смотреть прайс-лист клиники →

Записаться на прием

Для записи в любой филиал клиники звоните по телефону: +7 (499) 685-18-13Специализированная ЛОР-клиника No1 на Гарибальди начала работу в 2014 году, оказывает высококвалифицированную медицинскую помощь в выявлении и лечении патологий ЛОР-органов у детей и у взрослых. Здесь работают врачи-отоларингологи высшей категории.

Здесь работают врачи-отоларингологи высшей категории.

Записаться на прием

Для записи в клинику звоните по телефону: +7 (499) 685-18-13Многопрофильная клиника «Беркана» открыта с 2007 года, занимается диагностикой и лечением различных заболеваний. Ведущая специализация клиники — онкология.

Ведущая специализация клиники — онкология.

Записаться на прием

Для записи в клинику звоните по телефону: +7 (499) 685-18-13Многопрофильное медучреждение «КМ-Клиник» предлагает пациентам широкий спектр медицинских услуг по различным направлениям. В клинике можно получить помощь как в рамках официальной медицины, так и с применением альтернативных методов: остеопатии, гомеопатии, иглоукалывания. Основное направление работы медперсонала — комплексное оздоровление пациентов.

В клинике можно получить помощь как в рамках официальной медицины, так и с применением альтернативных методов: остеопатии, гомеопатии, иглоукалывания. Основное направление работы медперсонала — комплексное оздоровление пациентов.

Записаться на прием

Для записи в клинику звоните по телефону: +7 (499) 685-18-13Многопрофильный лечебно-диагностический центр «Частный доктор» на Новых Черемушках предлагает пациентам широкий спектр медицинских услуг. В медучреждении проводится комплексное оздоровление пациентов с применением инновационных методик и современной техники.

В медучреждении проводится комплексное оздоровление пациентов с применением инновационных методик и современной техники.

Записаться на прием

Для записи в клинику звоните по телефону: +7 (499) 685-18-13Электрокардиография (ЭКГ) — последние отзывы

Муж проходил плановый медосмотр, на ЭКГ выявили патологию. Врач назначил лечение, сказал принимать препараты длительно и уменьшить физическую нагрузку. Хорошо, что вовремя прошел обследование.

Врач назначил лечение, сказал принимать препараты длительно и уменьшить физическую нагрузку. Хорошо, что вовремя прошел обследование.

Илона

,Обратился неделю назад в больницу с болью в сердце, выполнили ЭКГ. Врач сказал, что у меня участилось сердцебиение из-за больших физических нагрузок. Сейчас стараюсь придерживаться рекомендаций и принимаю препараты. Чувствую себя хорошо.

–Николай

,Назвал ли Байден Путина «убийцей»?

«Mmm hmm, I do». Так президент США Джо Байден ответил на вопрос корреспондента АВС: «Вы знаете Владимира Путина. Думаете, он убийца?» Также Байден пообещал, что Россия заплатит высокую цену, как он выразился, за вмешательство в американские выборы. Курс доллара на этих заявлениях подскочил в моменте сразу на рубль

Так президент США Джо Байден ответил на вопрос корреспондента АВС: «Вы знаете Владимира Путина. Думаете, он убийца?» Также Байден пообещал, что Россия заплатит высокую цену, как он выразился, за вмешательство в американские выборы. Курс доллара на этих заявлениях подскочил в моменте сразу на рубль

Обновлено в 18:04

Противоречивая реплика, которая может стать беспрецедентно резким высказыванием американского лидера о российском, прозвучала в интервью Джо Байдена ABC. Полная расшифровка беседы пока не доступна, так что контекст не вполне определен, но фрагменты уже опубликованы.

На каком-то этапе интервью журналист Джордж Стефанопулос спросил Байдена, считает ли он «убийцей» российского лидера. Байден слегка подумал, а потом произнес: «Хм. Считаю». Стоит отметить, что журналист задает сразу два вопроса: «Знаете ли вы Путина?» и «Считаете ли вы его убийцей?» Это открывает определенный простор для толкований — может быть, Байден ответил «Да» на вопрос о знакомстве с Путиным.

— So you know Vladimir Putin. You think he’s a killer? (Вы знаете Владимира Путина. Думаете, он убийца?)

— Mmm hmm, I do. (Хм, да, считаю).

Однако сразу же после этого «I do» Байден начал говорить о продлении соглашений о ядерном оружии и о возможностях для сотрудничества Москвы и Вашингтона. Тем не менее ранее таких резких заявлений не допускал ни один глава Белого дома. Например, когда в 2017 году тот же вопрос задал Дональду Трампу журналист Fox News, предыдущий президент США ушел от ответа. «Убийц много. У нас много убийц. Что, думаете, наша страна такая уж невинная?» — сказал тогда Трамп.

Реплики Байдена оценивает гендиректор Российского совета по международным делам Андрей Кортунов.

Андрей Кортунов генеральный директор Российского совета по международным делам

После публикации фрагментов интервью Байдена российская валюта упала до 74 за доллар и до 88 — за евро.

Спикер Госдумы Вячеслав Володин назвал заявление главы Белого дома «оскорблением россиян», которое свидетельствует об «истерике от бессилия».

В той же беседе новый глава Белого дома отметил, что они с Путиным хорошо понимают друг друга, и призвал искать диалога с Россией по взаимовыгодным вопросам. Как выразился Байден, Вашингтону нужно «и шагать, и жевать жвачку», то есть одновременно давить на Москву и сотрудничать.

Ранее американская разведка заявила, что российские власти организовали кампанию по «очернению» Джо Байдена во время предвыборной гонки. В отчете Национального совета по разведке США сказано, что будут наложены соответствующие санкции за действия, которые были определены как иностранное вмешательство в выборы в США. По информации CNN, о новом пакете санкций объявят уже на следующей неделе.

Между тем, в среду Министерство торговли США сообщило о дополнительных экспортных ограничениях в отношении России. Ряд российских СМИ называют это новыми санкциями, но это не так — меры были анонсированы еще в начале месяца, а теперь, спустя 15 дней, они вступают в силу.

Список россиян, против которых Вашингтон вводит санкции, опубликовал 2 марта Минфин США. В него вошли глава ФСБ Александр Бортников, глава ФСИН Александр Калашников, генпрокурор Игорь Краснов, замминистра обороны Павел Попов, замминистра обороны Алексей Криворучко, первый замглавы администрации Кремля Сергей Кириенко, а также глава управления Кремля по внутренней политике Андрей Ярин.

В него вошли глава ФСБ Александр Бортников, глава ФСИН Александр Калашников, генпрокурор Игорь Краснов, замминистра обороны Павел Попов, замминистра обороны Алексей Криворучко, первый замглавы администрации Кремля Сергей Кириенко, а также глава управления Кремля по внутренней политике Андрей Ярин.

Кроме того, американское ведомство ввело санкции против 27-го Научного центра Министерства обороны России, 33-го Центрального научно-исследовательского института Минобороны России и Государственного НИИ органической химии и технологии.

Госдепартамент США также объявил о включении России в список стран, куда запрещен экспорт оборонной продукции. Исключение будет сделано для российско-американского сотрудничества в космической сфере. Также ведомство вводит запрет на предоставление России кредитов правительственными финансовыми организациями США или финансовой помощи, за исключением экстренной и гуманитарной.

Как сообщили агентству РИА Новости в российском МИД, расширение санкций в отношении Москвы «не добавляет шансов на нормализацию отношений».

Добавить BFM.ru в ваши источники новостей?

Практическая криптография

Введение §

Шифр простой замены — это шифр, который использовался в течение многих сотен лет (прекрасная история описана в книге Саймона Сингха «Кодовая книга»). В основном он состоит в замене каждого символа открытого текста другим символом зашифрованного текста. Он отличается от шифра Цезаря тем, что шифралфавит представляет собой не просто сдвинутый алфавит, он полностью перемешан.

Простой шифр подстановки обеспечивает очень низкую безопасность связи, и будет показано, что его можно легко взломать даже вручную, особенно когда сообщения становятся длиннее (более нескольких сотен символов зашифрованного текста).

Пример §

Вот краткий пример шагов шифрования и дешифрования, связанных с шифром простой замены. Текст, который мы зашифруем, будет «защищать восточную стену замка».

Ключи для шифра простой замены обычно состоят из 26 букв (по сравнению с единственным числом шифра Цезаря). Пример ключа:

Пример ключа:

простой алфавит: abcdefghijklmnopqrstuvwxyz шифралфавит: phqgiumeaylnofdxjkrcvstzwb

Пример шифрования с использованием вышеуказанного ключа:

открытый текст: защищать восточную стену замка зашифрованный текст: giuifg cei iprc tpnn du cei qprcni

Легко увидеть, как каждый символ в открытом тексте заменяется соответствующей буквой в шифралфавите.Расшифровать так же просто, вернувшись от шифралфавита к простому алфавиту. При генерации ключей популярно использовать ключевое слово, например. ‘zebra’, чтобы сгенерировать его, так как гораздо легче запомнить ключевое слово по сравнению со случайной мешаниной из 26 символов. Используя ключевое слово «зебра», ключ будет выглядеть так:

.шифралфавит: zebracdfghijklmnopqstuvwxy

Затем этот ключ используется так же, как в приведенном выше примере. Если ваш ключ

слово имеет повторяющиеся символы, например. «мамонт», будьте осторожны, чтобы не включить

повторяющиеся символы шифралфавита.

Пример JavaScript §

Открытый текстзащищать восточную стену замка

ключ =

Удалить пунктуацию

Зашифрованный текст

Другие реализации §

Чтобы зашифровать свои собственные сообщения в python, вы можете использовать модуль pycipher. Чтобы установить его, используйте pip install pycipher. Чтобы зашифровать сообщения с помощью шифра замены (или другого шифра, документацию см. здесь):

>>>из импорта pycipher SimpleSubstitution

>>>ss = SimpleSubstitution('phqgiumeaylnofdxjkrcvstzwb')

>>>сс.encipher('защитить восточную стену замка')

'GIUIFGCEIIPRCTPNNDUCEIQPRCNI'

>>>ss.decipher('GIUIFGCEIIPRCTPNNDUCEIQPRCNI')

«ЗАЩИТИТЬ ВОСТОЧНУЮ СТЕНУ ЗАМКА»

Криптоанализ §

См. раздел «Криптоанализ шифра подстановки», чтобы узнать, как автоматически взломать этот шифр.

Шифр простой замены довольно легко взломать. Несмотря на то, что количество ключей составляет около 2 88,4 (действительно большое число), существует много избыточности и других статистических свойств английского текста, которые упрощают определение достаточно хорошего ключа. Первым шагом является расчет частотного распределения

букв в зашифрованном тексте. Это состоит в том, чтобы подсчитать, сколько раз появляется каждая буква. Естественный английский текст имеет очень четкое распределение, которое можно использовать для взлома кодов. Это распределение выглядит следующим образом:

Первым шагом является расчет частотного распределения

букв в зашифрованном тексте. Это состоит в том, чтобы подсчитать, сколько раз появляется каждая буква. Естественный английский текст имеет очень четкое распределение, которое можно использовать для взлома кодов. Это распределение выглядит следующим образом:

Это означает, что буква «e» является наиболее распространенной и встречается почти в 13% случаев, тогда как «z» встречается гораздо меньше, чем в 1% случаев.Применение шифра простой подстановки не изменяет частоты этих букв, а лишь немного их смешивает (в приведенном выше примере буква «е» зашифровывается как «i», что означает, что «i» будет наиболее распространенным символом в шифре). текст). Криптоаналитик должен найти ключ, который использовался для шифрования сообщения, что означает поиск соответствия для каждого символа. Для достаточно больших фрагментов текста (несколько сотен символов) можно просто заменить наиболее распространенный символ зашифрованного текста на «e», второй наиболее распространенный символ зашифрованного текста на «t» и т. д.для каждого символа (заменять согласно порядку на изображении справа). Это приведет к очень хорошему приближению к исходному открытому тексту, но только для фрагментов текста со статистическими свойствами, близкими к английским, что гарантируется только для длинных фрагментов текста.

д.для каждого символа (заменять согласно порядку на изображении справа). Это приведет к очень хорошему приближению к исходному открытому тексту, но только для фрагментов текста со статистическими свойствами, близкими к английским, что гарантируется только для длинных фрагментов текста.

Для взлома коротких фрагментов текста часто требуется больше опыта. Если в сообщении присутствует исходная пунктуация, например. ‘giuifg cei iprc tpnn du cei qprcni’, то можно использовать следующие правила, чтобы угадать некоторые слова, тогда, используя эту информацию, некоторые буквы в шифралфавите известны.

| Однобуквенные слова | а, И. |

| Часто встречающиеся двухбуквенные слова | of, to, in, it, is, be, as, at, so, we, he, by, or, on, do, if, me, my, up, an, go, no, us, am |

| Частые трехбуквенные слова | тот, и, ибо, есть, но, не, ты, все, любой, может, имел, ее, был, один, наш, из, день, получить, имеет, его, его, как, человек, новый, сейчас , старый, см. , два,

Кстати, кто, пацан, делал, ее, пусть, ставил, мол, она тоже пользуется , два,

Кстати, кто, пацан, делал, ее, пусть, ставил, мол, она тоже пользуется |

| Часто встречающиеся слова из четырех букв | что, с, есть, это, будет, ваш, от, они, знают, хотят, было, хорошо, много, какое-то время |

Обычно пунктуация в зашифрованном тексте удаляется, а зашифрованный текст помещается в блоки, такие как ‘giuif gceii prctp nnduc eiqpr cnizz’, что препятствует работе предыдущих трюков. Однако есть много других особенностей английского языка, которые можно использовать. В таблице ниже перечислены некоторые другие факты, которые можно использовать для определения правильного ключа. Для каждого правила приведены лишь несколько наиболее распространенных примеров.

Информацию о других языках см. в разделе Частота букв для разных языков.

| Наиболее часто встречающиеся одиночные буквы | Э Т А О И Н Ш Р Д ЛУ |

| Наиболее частые диграфы | е е й н е й н е й н е й н е н е й е н е н е н е н е й н е н е й н е й й л е а у р а й |

| Наиболее часто встречающиеся триграфы | и этот ион tio для nde когда-то edt это часто sth мужчин |

| Наиболее распространенные удвоения | сс ee tt ff ll мм оо |

| Наиболее часто встречающиеся начальные буквы | T O A W B C D S F M R H I Y E G L N P U J K |

| Самые частые конечные буквы | Э С Т Д Н Р И Ф Л О Г Х А К М П У Ш |

Есть и другие трюки, которые можно использовать помимо перечисленных здесь, возможно, когда-нибудь они будут включены сюда. А пока используйте свою любимую поисковую систему, чтобы найти больше информации.

А пока используйте свою любимую поисковую систему, чтобы найти больше информации.

Ссылки §

- В Википедии есть хорошее описание процесса шифрования/дешифрования, истории и криптоанализа этого алгоритма

- «Кодовая книга» Саймона Сингха — отличное введение в шифры и коды, а также включает раздел о шифрах подстановки.

- Сингх, Саймон (2000). Кодовая книга: наука о секретности от Древнего Египта до квантовой криптографии. ISBN 0-385-49532-3.

На веб-сайте Саймона Сингха есть несколько хороших инструментов для решения шифров подстановки:

Включите JavaScript, чтобы просматривать комментарии с помощью Disqus. комментарии на основеКак удалить программу-вымогатель Abc и расшифровать файлы — Руководство по вредоносным программам

Простые советы по удалению

программ-вымогателей Abc и расшифровке данных Программа-вымогатель Abc — это инфекция типа программы-вымогателя, которая незаметно проникает внутрь и шифрует наиболее ценные данные, хранящиеся в системе. Отныне затронутые файлы становятся непригодными для использования. В процессе шифрования файлов ABC также добавляет к именам зашифрованных файлов расширение, состоящее из восьми случайных цифр и букв.

Отныне затронутые файлы становятся непригодными для использования. В процессе шифрования файлов ABC также добавляет к именам зашифрованных файлов расширение, состоящее из восьми случайных цифр и букв.

Например, вы увидите, что файл 1.jpg после шифрования будет переименован в «sample.jpg.f49idjty». Сразу после завершения процесса шифрования файлов программа-вымогатель Abc создает HTML-файл (READ_IT.html), помещая его в каждую существующую папку.Этот файл предоставляет пользователям подробную информацию о ситуации и указывает им, что им нужно делать дальше.

Текст в файле HTML указывает, что файлы были зашифрованы и что их невозможно восстановить без использования уникального инструмента дешифрования. К сожалению, это правда. ABC шифрует файлы с помощью надежного алгоритма шифрования, который позволяет авторам программы-вымогателя генерировать уникальный ключ дешифрования, связанный с каждой жертвой.

Мошенники хранят этот ключ на каком-то удаленном сервере и просят пользователей заплатить им выкуп, чтобы получить его от них. Чтобы получить более подробную информацию, например, сколько стоит инструмент для расшифровки, где заплатить и т. д., жертвы могут связаться с мошенниками через веб-сайт Tor ABC. Злоумышленники позволяют жертвам прикрепить один выбранный файл размером до 1 МБ, который они бесплатно расшифровывают в качестве гарантии того, что файлы могут быть восстановлены.

Чтобы получить более подробную информацию, например, сколько стоит инструмент для расшифровки, где заплатить и т. д., жертвы могут связаться с мошенниками через веб-сайт Tor ABC. Злоумышленники позволяют жертвам прикрепить один выбранный файл размером до 1 МБ, который они бесплатно расшифровывают в качестве гарантии того, что файлы могут быть восстановлены.

Не доверяйте мошенникам. Они просто предоставляют бесплатную расшифровку, чтобы вы поверили в них и начали платить. После получения оплаты они исчезают, оставляя вас без ваших файлов.Таким образом, вы понесете финансовые потери, а ваши файлы останутся зашифрованными. Для восстановления файлов вы должны искать возможные надежные альтернативы.

Теневые копии — один из вариантов для вас. Это автоматически созданные резервные копии из ОС Windows. Иногда, в случаях заражения программами-вымогателями, эти теневые копии остаются нетронутыми в течение всего процесса атаки на систему и шифрования файлов. Таким образом, они в конечном итоге становятся для вас вариантом восстановления данных.

Под постом, в разделе восстановления данных, вы найдете полное руководство по восстановлению теневых копий файлов.Однако, если эта опция недоступна, вам следует попробовать стороннее средство восстановления данных. Мы не гарантируем вам, что это поможет в полном восстановлении файлов. Но есть шанс, что они это сделают.

Резервные копии всегда лучший вариант. Если у вас есть существующие резервные копии, вам нечего будет оглядываться назад. Удалите Abc ransomware из системы и восстановите файлы, используя имеющиеся у вас резервные копии. Удаление вредоносного ПО необходимо, чтобы избежать дальнейшего шифрования файлов и предотвратить распространение вредоносного ПО по сети.

Как программа-вымогатель

Abc проникла в мою систему? Для распространения вирусов-вымогателей мошенники часто используют электронные письма со спамом, неофициальные источники загрузки программного обеспечения, поддельные обновления программного обеспечения и трояны. Вредоносные вложения обычно имеют формат документов MS Office или файлов JavaScript. После открытия эти вложения загружают и устанавливают вредоносное ПО. Сторонние источники распространения вирусов размножаются, представляя их как легальное программное обеспечение.

Вредоносные вложения обычно имеют формат документов MS Office или файлов JavaScript. После открытия эти вложения загружают и устанавливают вредоносное ПО. Сторонние источники распространения вирусов размножаются, представляя их как легальное программное обеспечение.

Примеры таких источников включают одноранговые сети, веб-сайты для загрузки бесплатного программного обеспечения и т. д.Когда они используют такие источники для любой загрузки, они запускают загрузку/установку вредоносного ПО. Поддельные программы обновления программного обеспечения используют ошибки/недостатки устаревшего программного обеспечения или напрямую загружают вредоносное ПО вместо предоставления обновлений. Трояны — это вредоносное вредоносное ПО, специально разработанное для цепного заражения.

Текст, представленный в HTML-файле Abc вымогателя :

Все ваши файлы зашифрованы!

Вы должны заплатить за расшифровку в биткойнах.Цена зависит от того, как быстро вы нам напишите. После оплаты мы вышлем вам инструмент расшифровки, который расшифрует все ваши файлы.

После оплаты мы вышлем вам инструмент расшифровки, который расшифрует все ваши файлы.

Расшифровка в качестве гарантии

Ваши документы, фотографии, базы данных и другие важные файлы были зашифрованы криптографически стойким, без оригинального ключа восстановление невозможно! Для расшифровки ваших файлов вам необходимо купить специальное программное обеспечение — «DECRYPTER». Использование других инструментов может привести к повреждению ваших файлов, в случае использования стороннего программного обеспечения мы не даем гарантий, что возможно полное восстановление, поэтому используйте его на свой страх и риск.Если вы хотите восстановить файлы, перейдите на наш сайт: 1) Скачайте TOR-Browser (hxxps://www.torproject.org/download/download) 2) Запустите его 3) Зайдите на hxxp://cr7icbfqm64hixta.onion

Как получить биткойны

Самый простой способ купить биткойны — это сайт LocalBitcoins. Вы должны зарегистрироваться, нажать «Купить биткойны» и выбрать продавца по способу оплаты и цене.

hxxps://localbitcoins.com/buy_bitcoins

Также вы можете найти другие места для покупки биткойнов и руководство для начинающих здесь:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Внимание!

Ждите от нас ответа на ваше письмо в течение 48 часов.

Не пытайтесь расшифровать свои данные с помощью стороннего программного обеспечения, это может привести к безвозвратной потере данных.

Расшифровка ваших файлов с помощью третьих лиц может привести к повышению цены (они добавляют свою комиссию к нашей) или вы можете стать жертвой мошенников.

Ваш личный код: –

Как предотвратить заражение программами-вымогателями?

Основными причинами заражения компьютера являются плохие знания и неосторожное поведение.Ключом к компьютерной безопасности является осторожность. Таким образом, важно обращать внимание при работе в Интернете. Никогда не открывайте файлы, прикрепленные к электронным письмам, полученным с сомнительных адресов. На самом деле, такие письма следует удалять, не читая.

Никогда не открывайте файлы, прикрепленные к электронным письмам, полученным с сомнительных адресов. На самом деле, такие письма следует удалять, не читая.

Мы также рекомендуем вам загружать программное обеспечение только из официальных источников или использовать прямую ссылку для скачивания. Сторонние загрузчики/установщики часто рекламируют вредоносные приложения, поэтому их никогда не следует использовать. Обновление установленных приложений и использование легальных антивирусных инструментов также имеют первостепенное значение.Тем не менее, приложения никогда не следует обновлять с помощью сторонних инструментов, поскольку они часто распространяются вредоносными программами.

Специальное предложение (для Windows)

Программа-вымогатель Abc может быть жуткой компьютерной инфекцией, которая может появляться снова и снова, поскольку она скрывает свои файлы на компьютерах. Чтобы выполнить беспроблемное удаление этого вредоносного ПО, мы предлагаем вам попробовать мощный сканер вредоносных программ Spyhunter, чтобы проверить, может ли программа помочь вам избавиться от этого вируса.

Обязательно ознакомьтесь с Лицензионным соглашением SpyHunter, Критериями оценки угроз и Политикой конфиденциальности. Загруженный бесплатный сканер Spyhunter просто сканирует и обнаруживает существующие угрозы с компьютеров, а также может удалить их один раз, однако для этого требуется, чтобы вы работали в течение следующих 48 часов. Если вы намерены мгновенно удалить обнаруженных крыс, вам придется купить его лицензионную версию, которая полностью активирует программу.

Предложение по восстановлению данных

Мы предлагаем вам выбрать недавно созданные файлы резервных копий, чтобы восстановить зашифрованные файлы, однако, если у вас нет таких резервных копий, вы можете попробовать инструмент восстановления данных, чтобы проверить, можете ли вы восстановить потерянные данные.

Сведения о защите от вредоносных программ и руководство пользователяЩелкните здесь для Windows

Щелкните здесь для Mac

Шаг 1: Удалите программу-вымогатель Abc через «Безопасный режим с поддержкой сети»

Шаг 2: Удалите программу-вымогатель Abc с помощью «Восстановления системы»

Шаг 1. Удалите программу-вымогатель Abc с помощью «Безопасного режима с поддержкой сети»

Удалите программу-вымогатель Abc с помощью «Безопасного режима с поддержкой сети» Для пользователей Windows XP и Windows 7: Загрузите ПК в «Безопасном режиме».Нажмите «Пуск» и постоянно нажимайте F8 во время процесса запуска, пока на экране не появится меню «Дополнительные параметры Windows». Выберите «Безопасный режим с поддержкой сети» из списка.

Теперь на рабочем столе появляется домашний экран Windows, и рабочая станция теперь работает в «Безопасном режиме с поддержкой сети».

Для пользователей Windows 8: Перейти к «Пусковому экрану». В результатах поиска выберите настройки, введите «Дополнительно». В опции «Общие настройки ПК» выберите опцию «Расширенный запуск».Снова нажмите «Перезагрузить сейчас». Рабочая станция загружается в «Дополнительное меню параметров запуска». Нажмите «Устранение неполадок», а затем кнопку «Дополнительные параметры». На экране «Дополнительные параметры» нажмите «Параметры запуска». Снова нажмите на кнопку «Перезагрузить». Теперь рабочая станция перезапустится с экраном «Startup Setting». Затем нажмите F5 для загрузки в безопасном режиме в сети.

Снова нажмите на кнопку «Перезагрузить». Теперь рабочая станция перезапустится с экраном «Startup Setting». Затем нажмите F5 для загрузки в безопасном режиме в сети.

Для пользователей Windows 10: Нажмите на логотип Windows и на значок «Питание». В открывшемся меню выберите «Перезагрузить», непрерывно удерживая кнопку «Shift» на клавиатуре.В новом открытом окне «Выберите вариант» нажмите «Устранение неполадок», а затем «Дополнительные параметры». Выберите «Параметры запуска» и нажмите «Перезагрузить». В следующем окне нажмите на кнопку «F5» на клавиатуре.

Шаг 2. Удалите программу-вымогатель Abc с помощью «Восстановления системы»Войдите в учетную запись, зараженную программой-вымогателем Abc. Откройте браузер и загрузите законный инструмент для защиты от вредоносных программ. Выполните полное сканирование системы. Удалите все обнаруженные вредоносные записи.

Специальное предложение (для Windows)

Программа-вымогатель Abc может быть жуткой компьютерной инфекцией, которая может появляться снова и снова, поскольку она скрывает свои файлы на компьютерах. Чтобы выполнить беспроблемное удаление этого вредоносного ПО, мы предлагаем вам попробовать мощный сканер вредоносных программ Spyhunter, чтобы проверить, может ли программа помочь вам избавиться от этого вируса.

Чтобы выполнить беспроблемное удаление этого вредоносного ПО, мы предлагаем вам попробовать мощный сканер вредоносных программ Spyhunter, чтобы проверить, может ли программа помочь вам избавиться от этого вируса.

Обязательно ознакомьтесь с Лицензионным соглашением SpyHunter, Критериями оценки угроз и Политикой конфиденциальности.Загруженный бесплатный сканер Spyhunter просто сканирует и обнаруживает существующие угрозы с компьютеров, а также может удалить их один раз, однако для этого требуется, чтобы вы работали в течение следующих 48 часов. Если вы намерены мгновенно удалить обнаруженных крыс, вам придется купить его лицензионную версию, которая полностью активирует программу.

Предложение по восстановлению данных

Мы предлагаем вам выбрать недавно созданные файлы резервных копий, чтобы восстановить зашифрованные файлы, однако, если у вас нет таких резервных копий, вы можете попробовать инструмент восстановления данных, чтобы проверить, можете ли вы восстановить потерянные данные.

В случае, если вы не можете запустить ПК в «Безопасном режиме с поддержкой сети», попробуйте использовать «Восстановление системы»

- Во время «Запуска» постоянно нажимайте клавишу F8, пока не появится меню «Дополнительные параметры». В списке выберите «Безопасный режим с командной строкой» и нажмите «Ввод» .

- В открывшейся командной строке введите « cd restore» и нажмите «Enter».

- Введите: rstrui.exe и нажмите «ENTER»

- Нажмите «Далее» в новых окнах

- Выберите любую из «Точек восстановления» и нажмите «Далее».(Этот шаг вернет рабочую станцию к ее более раннему времени и дате до проникновения программы-вымогателя Abc на ПК.

- В открывшихся окнах нажмите «Да».

Как только ваш компьютер будет восстановлен до предыдущей даты и времени, загрузите рекомендуемый инструмент для защиты от вредоносных программ и выполните глубокое сканирование, чтобы удалить файлы вымогателей Abc, если они остались на рабочей станции.

Чтобы восстановить каждый (отдельный) файл этим вымогателем, используйте функцию «Предыдущая версия Windows».Этот метод эффективен, когда на рабочей станции включена «Функция восстановления системы».

Важное примечание. Некоторые варианты программы-вымогателя Abc также удаляют «теневые копии томов», поэтому эта функция может работать не всегда и применима только для отдельных компьютеров.

Как восстановить отдельный зашифрованный файл:Чтобы восстановить один файл, щелкните его правой кнопкой мыши и перейдите в «Свойства». Выберите вкладку «Предыдущая версия». Выберите «Точка восстановления» и нажмите «Восстановить».

Чтобы получить доступ к файлам, зашифрованным программой-вымогателем Abc, вы также можете попробовать использовать «Shadow Explorer». Чтобы получить дополнительную информацию об этом приложении, нажмите здесь.

Важно: Data Encryption Ransomware очень опасны, и всегда лучше принять меры предосторожности, чтобы избежать их атаки на вашу рабочую станцию. Рекомендуется использовать мощное средство защиты от вредоносных программ, чтобы получить защиту в режиме реального времени. С помощью «SpyHunter» в реестры внедряются «объекты групповой политики», чтобы блокировать вредоносные инфекции, такие как программа-вымогатель Abc.

Рекомендуется использовать мощное средство защиты от вредоносных программ, чтобы получить защиту в режиме реального времени. С помощью «SpyHunter» в реестры внедряются «объекты групповой политики», чтобы блокировать вредоносные инфекции, такие как программа-вымогатель Abc.

Кроме того, в Windows 10 вы получаете уникальную функцию под названием «Обновление Fall Creators», которая предлагает функцию «Контролируемый доступ к папкам», чтобы заблокировать любое шифрование файлов. С помощью этой функции любые файлы, хранящиеся в таких папках, как «Документы», «Изображения», «Музыка», «Видео», «Избранное» и «Рабочий стол», по умолчанию безопасны.

Очень важно установить это «Windows 10 Fall Creators Update» на свой компьютер, чтобы защитить важные файлы и данные от шифрования программами-вымогателями.Более подробная информация о том, как получить это обновление и добавить дополнительную защиту от атаки rnasomware, обсуждалась здесь.

Как восстановить файлы, зашифрованные программой-вымогателем Abc? До сих пор вы бы знали, что случилось с вашими личными файлами, которые были зашифрованы, и как вы можете удалить сценарии и полезные нагрузки, связанные с программой-вымогателем Abc, чтобы защитить ваши личные файлы, которые до сих пор не были повреждены или зашифрованы. Чтобы получить заблокированные файлы, информация о глубине, связанная с «Восстановлением системы» и «Теневыми копиями тома», уже обсуждалась ранее.Однако, если вы по-прежнему не можете получить доступ к зашифрованным файлам, вы можете попробовать использовать инструмент восстановления данных.

Чтобы получить заблокированные файлы, информация о глубине, связанная с «Восстановлением системы» и «Теневыми копиями тома», уже обсуждалась ранее.Однако, если вы по-прежнему не можете получить доступ к зашифрованным файлам, вы можете попробовать использовать инструмент восстановления данных.

Использование средства восстановления данных

Этот шаг предназначен для всех тех жертв, которые уже попробовали все вышеупомянутые процессы, но не нашли решения. Также важно, чтобы у вас был доступ к ПК и вы могли установить любое программное обеспечение. Инструмент восстановления данных работает на основе алгоритма сканирования и восстановления системы. Он ищет системные разделы, чтобы найти исходные файлы, которые были удалены, повреждены или повреждены вредоносным ПО.Помните, что вы не должны переустанавливать ОС Windows, иначе «предыдущие» копии будут удалены безвозвратно. Сначала вам нужно очистить рабочую станцию и удалить заражение Abc ransomware. Оставьте заблокированные файлы как есть и выполните шаги, указанные ниже.

Шаг 1: Загрузите программное обеспечение на рабочую станцию, нажав кнопку «Загрузить» ниже.

Шаг 2: Запустите программу установки, щелкнув загруженные файлы.

Шаг 3: На экране появится страница лицензионного соглашения.Нажмите «Принять», чтобы согласиться с его условиями и использованием. Следуйте инструкциям на экране, как указано, и нажмите кнопку «Готово».

Шаг 4: После завершения установки программа запускается автоматически. В открывшемся интерфейсе выберите типы файлов, которые вы хотите восстановить, и нажмите «Далее».

Шаг 5: Вы можете выбрать «Диски», на которых вы хотите запустить программу, и выполнить процесс восстановления.Далее следует нажать на кнопку «Сканировать».

Шаг 6: В зависимости от выбранного диска для сканирования начинается процесс восстановления. Весь процесс может занять время в зависимости от объема выбранного диска и количества файлов. После завершения процесса на экране появляется проводник данных с предварительным просмотром тех данных, которые необходимо восстановить. Выберите файлы, которые вы хотите восстановить.

Весь процесс может занять время в зависимости от объема выбранного диска и количества файлов. После завершения процесса на экране появляется проводник данных с предварительным просмотром тех данных, которые необходимо восстановить. Выберите файлы, которые вы хотите восстановить.

Шаг 7. Далее нужно найти место, где вы хотите сохранить восстановленные файлы.

Специальное предложение (для Windows)

Программа-вымогатель Abc может быть жуткой компьютерной инфекцией, которая может появляться снова и снова, поскольку она скрывает свои файлы на компьютерах. Чтобы выполнить беспроблемное удаление этого вредоносного ПО, мы предлагаем вам попробовать мощный сканер вредоносных программ Spyhunter, чтобы проверить, может ли программа помочь вам избавиться от этого вируса.

Обязательно ознакомьтесь с Лицензионным соглашением SpyHunter, Критериями оценки угроз и Политикой конфиденциальности.Загруженный бесплатный сканер Spyhunter просто сканирует и обнаруживает существующие угрозы с компьютеров, а также может удалить их один раз, однако для этого требуется, чтобы вы работали в течение следующих 48 часов. Если вы намерены мгновенно удалить обнаруженных крыс, вам придется купить его лицензионную версию, которая полностью активирует программу.

Если вы намерены мгновенно удалить обнаруженных крыс, вам придется купить его лицензионную версию, которая полностью активирует программу.

Предложение по восстановлению данных

Мы предлагаем вам выбрать недавно созданные файлы резервных копий, чтобы восстановить зашифрованные файлы, однако, если у вас нет таких резервных копий, вы можете попробовать инструмент восстановления данных, чтобы проверить, можете ли вы восстановить потерянные данные.

Продолжить чтение

Advanced Decryption — Learn.co

Цели

Используйте приведенные ниже шаги, чтобы создать функционирующий метод, декодирующий строку. Он будет расшифрован следующими способами:

Найдите пару одинаковых символов, которые находятся дальше всего друг от друга и не содержат пар одинаковых символов между собой. (например, для «abcbba» выбранные символы должны быть первыми и последними b) В случае ничьей выберите крайнюю левую пару (т.

г. для «aabcbded» выбранными символами должны быть первый и второй «b»).

г. для «aabcbded» выбранными символами должны быть первый и второй «b»).Удалите один из символов пары и переместите другой в конец строки. (например, для «abcbba» вы получите «acbab»).

Повторяйте шаги 1 и 2 до тех пор, пока не останется повторяющихся символов.

Если результирующая строка содержит знак подчеркивания, удалите его и все символы после него (например, «abc_def» станет «abc»).

Оставшаяся строка является ответом.

Примеры

Пример. 1

Например, для ввода «daccadfghd_i» ответ будет «fgh».

daccadfghd_i

Х | # Удалим один d, переместим другой в конец

`v

daccafgh_id

Х| # Удалим один c, переместим другой в конец

`-----в

daafgh_idc

Х|

`-----в

dfgh_idca

Х |

`v

fgh_icad

XXXXX # Удалите все после _ включительно

фгх

Пример. 2

abacbcbefge

aaccbefgeb

aaccbfgbe

aaccfgeb

ccfgeba

fgebac # Без подчеркивания, поэтому ничего не удаляется

Пример.

3

3 _a_abda_ # a_abda — самое длинное совпадение; _abd все уникальны

__abd_a # __abd_ — самое длинное совпадение; _abd все уникальны

_абда_

_bd_a

бда_

bda #Удалить подчеркивание и все, что после него

Пример. 4

ttvmswxjzdgzqxotby_lslonwqaipchgqdo_yz_fqdagixyrobdjtnl_jqzpptzfcdcjjcpjjnnvopmh

ttvmswxjzdgzqxotby_lslonwqaipchgqdo_z_fqdagixrobdjtnl_jqzpptzfcdcjjcpjjjnnvopmhy

ttvmswxjzdgzqxotby_lslonwqaipchgqdo_z_fqagixrobjtnl_jqzpptzfcdcjjcpjjnnvopmhyd

ttvmswxjzdgzqxotby_lslonwqaipchgqdoz_fqagixrobjtnljqzpptzfcdcjjcpjjnnvopmhyd_

ttvmswxjzdgzqxotby_lslonwaipchgqdoz_fagixrobjtnljqzpptzfcdcjjcpjjnnvopmhyd_q

ttvmswxjzdgzqxotby_lslonwipchgqdoz_fgixrobjtnljqzpptzfcdcjjcpjjnnvopmhyd_qa

ttvmswxjzdgzqxotby_lslnwipchgqdz_fgixrobjtnljqzpptzfcdcjjcpjjnnvopmhyd_qao

ttvmswxjzdgzqxotby_lslnwipchgqdz_fgixrobjtnljqzpptzfcdcjjcpjjnnvpmhyd_qao

ttvmswxjzdgzqxotby_lslnwipchqdz_fixrobjtnljqzpptzfcdcjjcpjjnnvpmhyd_qaog

ttvmswxjzdgzqxotby_lslnwpchqdz_fxrobjtnljqzpptzfcdcjjcpjjnnvpmhyd_qaogi

ttvmswxjzdgzqxotby_lslwpchqdz_fxrobjtljqzpptzfcdcjjcpjjnnvpmhyd_qaogin

ttvmswxjzdgzqxotby_slwpchqdz_fxrobjtjqzpptzfcdcjjcpjjnnvpmhyd_qaoginl

ttvmswxjzdgzqxotby_slwpchqdz_fxrobjtjqzpptzfcdcjjcpjjnvpmhyd_qaogiln

ttvmswxjzdgzqxotby_slwpchqdz_fxrobjtjqzpptzfcdcjjcpjjvpmhyd_qaogiln

ttvmswxjzdgzxotby_slwpchdz_fxrobjtjqzpptzfcdcjjcpjjvpmhyd_qaogilnq

ttvmswxjzgzxotby_slwpchz_fxrobjtjqzpptzfcdcjjcpjjvpmhyd_qaogilnqd

ttvmswxjgzxotby_slwpch_fxrobjtjqzpptzfcdcjjcpjjvpmhyd_qaogilnqdz

ttvmswxjgzxotbyslwpchfxrobjtjqzpptzfcdcjjcpjjvpmhyd_qaogilnqdz_

ttvmswjgzxotbyslwpchfrobjtjqzpptzfcdcjjcpjjvpmhyd_qaogilnqdz_x

ttvmswjgzxtbyslwpchfrbjtjqzpptzfcdcjjcpjjvpmhyd_qaogilnqdz_xo

tvmswjgzxbyslwpchfrbjtjqzpptzfcdcjjcpjjvpmhyd_qaogilnqdz_xot

tvmswjgzxyslwpchfrjtjqzpptzfcdcjjcpjjvpmhyd_qaogilnqdz_xotb

tvmswgzxyslwpchfrjtqzpptzfcdcjjcpjjvpmhyd_qaogilnqdz_xotbj

tvmswgxyslwpchfrjtqpptzfcdcjjcpjjvpmhyd_qaogilnqdz_xotbjz

tvmswgxyslwpchfrjtqpptzfcdcjjcpjjvpmhyd_qagilnqdz_xtbjzo

tvmswgxyslwchfrjtqptzfcdcjjcpjjvpmhyd_qagilnqdz_xtbjzop

tvmsgxyslchfrjtqptzfcdcjjcpjjvpmhyd_qagilnqdz_xtbjzopw

tvmsgxyslchfrjtqptzfcdcjjcpjjvpmhyd_agilndz_xtbjzopwq

tvmsgxyslchfrjtqptzfcdcjjcpjjvpmhydagilndzxtbjzopwq_

tvmsgxyslchfrjtqptzfcdcjjcpjjvpmhyagilnzxtbjzopwq_d

tvmsgxyslchfrjtqptzfcdcjjcpjvpmhyagilnzxtbzopwq_dj

tvmgxylchfrjtqptzfcdcjjcpjvpmhyagilnzxtbzopwq_djs

vmgxylchfrjtqpzfcdcjjcpjvpmhyagilnzxtbzopwq_djst

vmgxylchfrjtqpzfcdcjjcpjvpmhyagilnzxbzopwq_djst

vmgxylchrjtqpzcdcjjcpjvpmhyagilnzxbzopwq_djstf

vmgxylhrjtqpzcdjjcpjvpmhyagilnzxbzopwq_djstfc

vmgxylhrtqpzcdjcpjvpmhyagilnzxbzopwq_djstfcj

vmgxylhrtqpzcdjcpjvpmhyagilnzxbzopwq_dstfcj

vmgxylhrtqpzdjpjvpmhyagilnzxbzopwq_dstfcjc

vmgxylhrtqzdjjvpmhyagilnzxbzopwq_dstfcjcp

vmgxylhrtqzdjjvpmhyagilnxbopwq_dstfcjcpz

vmgxylhrtqzdjjvmhyagilnxbowq_dstfcjcpzp

vmgxylhrtqzdjvmhyagilnxbowq_dstfccpzpj

vmgxylhrtzdjvmhyagilnxbow_dstfccpzpjq

vmgxylhrtzjvmhyagilnxbow_stfccpzpjqd

vmgxylhrzjvmhyagilnxbow_sfccpzpjqdt

mgxylhrzjmhyagilnxbow_sfccpzpjqdtv

gxylhrzjhyagilnxbow_sfccpzpjqdtvm

gxylrzjyagilnxbow_sfccpzpjqdtvmh

gxyrzjyaginxbow_sfccpzpjqdtvmhl

gxrzjaginxbow_sfccpzpjqdtvmhly

grzjaginbow_sfccpzpjqdtvmhlyx

rzjainbow_sfccpzpjqdtvmhlyxg

rzjainbow_sfcczjqdtvmhlyxgp

rzjainbow_sfzjqdtvmhlyxgpc

rjainbow_sfjqdtvmhlyxgpcz

Rainbow_sfqdtvmhlyxgpczj

радуга

Бонус

В spec/decoder_spec. , есть один ожидающий проверки. Удалите  rb

rb x перед окончательным тестом, чтобы запустить его. В идеале ваш код должен быть достаточно быстрым, чтобы пройти этот тест менее чем за 45 минут.

Этот бонус будет очень сложным, поэтому дайте себе пару дней на размышления, если ответ не очевиден. Помните, что рекурсия может быть не самым быстрым способом решения этой проблемы.

Ресурсы

Просмотрите Advanced Decryption на Learn.co и начните бесплатное обучение программированию.

Лабораторная работа 4-2: Шифр Цезаря — Шифрование и дешифрование — CSP Python

Примечание. Часть этой лабораторной работы взята из замечательной книги Эла Свейгарта «Взлом секретных шифров с помощью Python: руководство для начинающих по криптографии и компьютерному программированию с помощью Python» , доступна онлайн здесь, в Invent With Python, среди других его работ.Не стесняйтесь проверить их, если они вас интересуют!

Шифр Цезаря

Шифр Цезаря, названный в честь Юлия Цезаря из Древнего Рима, представляет собой тип шифра замены, в котором каждая буква исходного (незашифрованного) сообщения заменяется другой буквой.

Шифрование с помощью шифра Цезаря

Но как определить, какая буква чем заменяется? Вот где ключ вступает в игру. Присутствующий почти в каждом алгоритме шифрования ключ определяет способ шифрования данных .

В шифре Цезаря ключом является число от 0 до 25, потому что в алфавите 26 букв. Это означает, что для любого данного сообщения существует 26 различных способов, которыми мы можем зашифровать сообщение.

Для каждой буквы ключ определяет какая буква заменяет текущую букву путем обратного отсчета алфавита . В следующем примере, допустим, мы хотим зашифровать букву B с помощью ключа 3 , мы найдем 3-ю букву, которая появляется после B , то есть C, D, затем, наконец, E .

В шифре Цезаря с ключом 3 A становится D, B становится E, C становится F и так далее…

Это легко показать, выстроив два алфавита один над другим, причем второй алфавит, начинающийся с буквы, смещен на 3 буквы вниз. Это значит, что нижний ряд должен быть сдвинут на влево на .

Это значит, что нижний ряд должен быть сдвинут на влево на .

ABCDEFGHIJKLMNOPQRSTUVWXYZ DEFGHIJKLMNOPQRSTUVWXYZABC

Вы могли заметить, что вторая строка начинается с букв ABC сразу после Z .Это потому, что когда вы перемещаетесь вниз по алфавиту, если вы дойдете до конца (Z), он вернется к началу (A).

Этот тип изображения делает более ясным, какая буква должна стать какой. Если бы мы хотели зашифровать слово БИЛЛИ , мы бы просто взяли каждую уникальных букв открытого текста (верхняя строка) и нашли соответствующую букву зашифрованного текста (нижняя строка), или:

A [B] CDEFGH [I] JK [L] MNOPQRSTUVWX [Y] Z D [E] FGHIJK [L] MN [O] PQRSTUVWXYZA [B] C

Итак, мы ясно видим, что:

BстановитсяEIстановитсяLLстановитсяOYстановитсяB

(Обратите внимание, что нам нужно найти только уникальные буквы, например L , потому что каждый L всегда будет превращаться в одну и ту же букву)

Таким образом, окончательный зашифрованный текст будет ELOOB . Обратите внимание, что когда мы доходим до конца алфавита, мы продолжаем считать, начиная с A, B и т. д.

Обратите внимание, что когда мы доходим до конца алфавита, мы продолжаем считать, начиная с A, B и т. д.

Расшифровка с помощью шифра Цезаря

Расшифровка работает очень похожим образом, за исключением того, что на этот раз вместо счета «вниз» по алфавиту вы считаете «вверх»! В качестве примера, давайте попробуем расшифровать ELOOB , используя ключ 3 , потому что мы знаем, что результатом должен быть исходный открытый текст BILLY . Давайте начнем с выравнивания наших алфавитов:

ABCDEFGHIJKLMNOPQRSTUVWXYZ XYZABCDEFGHIJKLMNOPQRSTUVW

Обратите внимание, что на этот раз вместо того, чтобы сместить нижний ряд влево, мы смещаем его вправо .Затем мы можем найти наши буквы зашифрованного текста (верхний ряд) E, L, O, B и найти соответствующие им буквы открытого текста (нижний ряд).

A [B] CD [E] FGHIJK [L] MN [O] PQRSTUVWXYZ X [Y] ZA [B] CDEFGH [I] JK [L] MNOPQRSTUVW

Теперь мы можем видеть, что:

EстановитсяBLстановитсяIOстановитсяLBстановитсяY

Что дает нам исходный открытый текст БИЛЛИ .

Далее мы собираемся узнать о реализации шифра Цезаря на Python.

Прохождение шифрования

Для начала создайте файл с именем FILN_caesar.py , где FILN — ваши инициалы и фамилия, без пробела.

Эта лаборатория будет работать немного иначе, чем предыдущие. Цель этого лабораторного занятия — объяснить алгоритм, провести вас через алгоритм, а также выделить мыслительные процессы, лежащие в основе хорошего дизайна кода. Пожалуйста, обратите особое внимание и прочтите весь текст, так как он предлагает некоторые стратегии и понимание того, как вы можете писать код.

В этой лабораторной работе вы должны следовать и шаг за шагом создавать это в предпочитаемой среде IDE Python. Измененные строки в коде будут выделены.

Давайте начнем с нашей функции шифрования. В этой функции в качестве аргументов мы будем использовать ключ и сообщение . Первое, что я собираюсь сделать, это преобразовать все сообщение в верхний регистр, что мы можем сделать с помощью строкового метода .. Затем я собираюсь создать переменную с именем  upper()

upper() alpha , которая будет хранить алфавит в виде длинной строки

def encrypt(ключ, сообщение):

сообщение = сообщение.верхний()

альфа = "ABCDEFGHIJKLMNOPQRSTUVWXYZ"

|

Далее я знаю, что мне придется оперировать каждую букву в сообщении. Я могу написать цикл для , который будет перебирать каждую букву в строке, используя вместо var в str , где var будет циклически проходить каждый символ в str . Я также знаю, что, поскольку я просматриваю букву за буквой, мне нужно будет инициализировать пустую строку в качестве результата, чтобы я мог опираться на нее.

def encrypt(ключ, сообщение):

сообщение = сообщение.upper()

альфа = "ABCDEFGHIJKLMNOPQRSTUVWXYZ"

результат = ""

для письма в сообщении:

|

Следует отметить, что шифр Цезаря не обрабатывает символы, не являющиеся буквами, такие как знаки препинания или пробелы. Итак, мы хотим убедиться, что если мы собираемся что-то зашифровать, мы будем шифровать только буквы.

Итак, мы хотим убедиться, что если мы собираемся что-то зашифровать, мы будем шифровать только буквы.

Давайте добавим условие, чтобы справиться с этим.Логика здесь такова: «если это письмо, зашифруйте его. в противном случае просто добавьте его к результату (т.е. не изменяйте его)». Мы можем проверить, находится ли буква var в строке str , используя var in str , которая возвращает True , если var находится в строке str .

def encrypt(ключ, сообщение):

сообщение = сообщение.upper()

альфа = "ABCDEFGHIJKLMNOPQRSTUVWXYZ"

результат = ""

для письма в сообщении:

если буква в альфе: #если буква на самом деле буква

# зашифровать это

еще:

результат = результат + буква

|

Теперь мы приступим к шифрованию.Это происходит побуквенно, так как мы используем цикл for для повторения сообщения, что делает его проще для нас. Первое, что мы хотим сделать, это узнать , где буква в алфавите? В каком индексе буква? Для этого мы можем использовать строковый метод

Первое, что мы хотим сделать, это узнать , где буква в алфавите? В каком индексе буква? Для этого мы можем использовать строковый метод .find() , который даст нам первое вхождение буквы.

def encrypt(ключ, сообщение):

сообщение = сообщение.upper()

альфа = "ABCDEFGHIJKLMNOPQRSTUVWXYZ"

результат = ""

для письма в сообщении:

если буква в альфе: #если буква на самом деле буква

#найди букву в алфавите

буквенный_индекс = альфа.найти (письмо)

еще:

результат = результат + буква

|

Теперь, когда мы знаем буквенный индекс открытого текста… мы должны найти соответствующую букву зашифрованного текста! Хотя технически мы могли бы создать новую строку алфавита, которая была сдвинута, было бы намного проще вычислить новый буквенный индекс, используя ключ . Мы можем «сдвинуть» алфавит влево, добавив значение ключа к индексу. В нашем старом примере, где мы превратили

В нашем старом примере, где мы превратили B в E с ключом 3 , вы можете видеть здесь, что индекс B равен 1 , а индекс E равен 4 , так что здесь действительно работает +3 .В общем, это просто + ключ .

def encrypt(ключ, сообщение):

сообщение = сообщение.upper()

альфа = "ABCDEFGHIJKLMNOPQRSTUVWXYZ"

результат = ""

для письма в сообщении:

если буква в альфе: #если буква на самом деле буква

# найти соответствующую букву зашифрованного текста в алфавите

letter_index = alpha.find(буква) + ключ

еще:

результат = результат + буква

|

Теперь, когда у нас есть индекс буквы зашифрованного текста, нам просто нужно добавить эту букву к результату.Прямо сейчас letter_index представляет позицию буквы в алфавите. Мы хотим получить само письмо. Мы делаем это, просто используя

Мы делаем это, просто используя letter_index в качестве индекса строки alpha[letter_index] . Затем мы добавляем это к результату.

1 2 3 4 5 6 7 8 9 10 11 12 13 | def encrypt(ключ, сообщение):

сообщение = сообщение.upper()

альфа = "ABCDEFGHIJKLMNOPQRSTUVWXYZ"

результат = ""

для письма в сообщении:

если буква в альфе: #если буква на самом деле буква

# найти соответствующую букву зашифрованного текста в алфавите

буквенный_индекс = альфа.найти (буква) + ключ

результат = результат + альфа[буквенный_индекс]

еще:

результат = результат + буква

|

Однако мы забыли одну вещь. Мы забыли обработать циклы! Как мы справимся с тем, что произойдет, когда мы дойдем до конца алфавита? Ну, всякий раз, когда мы достигаем индекса 26, мы хотим, чтобы этот индекс стал равным нулю (тем более, что альфа не имеет 26-го индекса!). Если наш индекс становится равным 28, мы хотим, чтобы наш индекс на самом деле был равен 2.Последовательно здесь то, что , если наш индекс равен 26 или больше, мы хотим вычесть 26. Хотя мы могли бы использовать оператор if для этого, существует лучший способ.

Если наш индекс становится равным 28, мы хотим, чтобы наш индекс на самом деле был равен 2.Последовательно здесь то, что , если наш индекс равен 26 или больше, мы хотим вычесть 26. Хотя мы могли бы использовать оператор if для этого, существует лучший способ.

Это яркий пример того, где можно использовать модуль по модулю. Мы можем использовать модуль для обработки циклов. Это работает, потому что любое число больше 26 будет уменьшено до числа от 0 до 25, так как остаток от деления на 26 может быть только от 0 до 25.

Мы можем убедиться, что это работает для циклов, наблюдая за следующим поведением:

- \(25 \% 26 = (0*26 + 25) \% 26 = 25\)

- \(26 \% 26 = (1*26 + 0) \% 26 = 0\)

- \(27 \% 26 = (1*26 + 1) \% 26 = 1\)

- \(28 \% 26 = (1*26 + 2) \% 26 = 2\)

- и так далее…

Затем мы можем просто использовать следующую строку для обработки цикла:

letter_index = (alpha.find(буква) + ключ) % 26

Однако при программировании рекомендуется по возможности избегать жесткого кодирования чисел. Мы работаем с числом 26, потому что в алфавите 26 букв, а также потому, что alpha имеет длину 26 ( len(alpha) == 26 ). Вместо использования 26 в нашем алгоритме мы должны использовать len(alpha) .

1 2 3 4 5 6 7 8 9 10 11 12 13 | def encrypt(ключ, сообщение):

сообщение = сообщение.upper()

альфа = "ABCDEFGHIJKLMNOPQRSTUVWXYZ"

результат = ""

для письма в сообщении:

если буква в альфе: #если буква на самом деле буква

# найти соответствующую букву зашифрованного текста в алфавите

letter_index = (альфа.найти (буква) + ключ) % len (альфа)

результат = результат + альфа[буквенный_индекс]

еще:

результат = результат + буква

|

Наконец, то, что мы написали, будет повторяться для каждого символа в сообщении. Вернем нашу последнюю строку.

Вернем нашу последнюю строку.

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 | def encrypt(ключ, сообщение):

сообщение = сообщение.верхний()

альфа = "ABCDEFGHIJKLMNOPQRSTUVWXYZ"

результат = ""

для письма в сообщении:

если буква в альфе: #если буква на самом деле буква

# найти соответствующую букву зашифрованного текста в алфавите

letter_index = (alpha.find(letter) + key) % len(alpha)

результат = результат + альфа[буквенный_индекс]

еще:

результат = результат + буква

вернуть результат

|

Рефакторинг нашего кода

Согласно Википедии, рефакторинг кода — это процесс реструктуризации существующего компьютерного кода без изменения его внешнего поведения.Это очень важный процесс для изучения, потому что он облегчает поддержку нашего кода, как вы скоро увидите.

- На данный момент в нашем коде есть две основные ошибки:

- Наш код часто повторяется.

- Наш алгоритм можно разбить на более специализированные функции

- Наш код часто повторяется.

Глядя на наше окончательное решение, мы можем заметить, что циклы for в encrypt() и decrypt() почти идентичны, за исключением того, что один добавляет ключ, а другой вычитает ключ (#1).Мы также замечаем, что наш процесс шифрования/дешифрования целого слова может быть далее разбит на шифрование/дешифрование отдельных букв (как мы делаем в нашем цикле для ) (#2). Эти два недостатка можно исправить, просто создав новую функцию.

Давайте создадим новую функцию, get_cipherletter() .

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 | def get_cipherletter (новый_ключ, буква):

def encrypt(ключ, сообщение):

сообщение = сообщение.верхний()

альфа = "ABCDEFGHIJKLMNOPQRSTUVWXYZ"

результат = ""

для письма в сообщении:

если буква в альфе: #если буква на самом деле буква

# найти соответствующую букву зашифрованного текста в алфавите

letter_index = (alpha. |

Целью этой функции будет просто вернуть новую букву для нового ключа.Мы можем извлечь код из нашей существующей программы, чтобы помочь нам построить это:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 | def get_cipherletter (новый_ключ, буква):

#все еще нужна альфа для поиска букв

альфа = "ABCDEFGHIJKLMNOPQRSTUVWXYZ"

если буква в альфе:

вернуть альфа[новый_ключ]

еще:

ответное письмо

def encrypt(ключ, сообщение):

сообщение = сообщение. |

Затем мы удаляем биты кода из наших функций encrypt и decrypt , которые теперь являются избыточными, и заменяем их кодом, который использует функцию:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 | def get_cipherletter (новый_ключ, буква):

#все еще нужна альфа для поиска букв

альфа = "ABCDEFGHIJKLMNOPQRSTUVWXYZ"

если буква в альфе:

вернуть альфа[новый_ключ]

еще:

ответное письмо

def encrypt(ключ, сообщение):

сообщение = сообщение. |

«Но подождите!» — вы могли бы сказать — «А что, если у нас есть символ? Его не найти в alpha , когда мы используем alpha.найти () !»